Comarch Transaction Protection - tPro MobileIntelligente mobile Anwendung für die Sicherheit von Mobile Banking

Comarch Transaction Protection - tPro MobileIntelligente mobile Anwendung für die Sicherheit von Mobile Banking

tPro Mobile ist eine mobile Plattform, die starke Benutzerauthentifizierung und Transaktionsautorisierung gemäß der PSD2-Richtlinie unterstützt. Sie besteht aus einer externen Anwendung und Entwicklungsbibliotheken, die in die vorhandenen Produkte integriert werden.

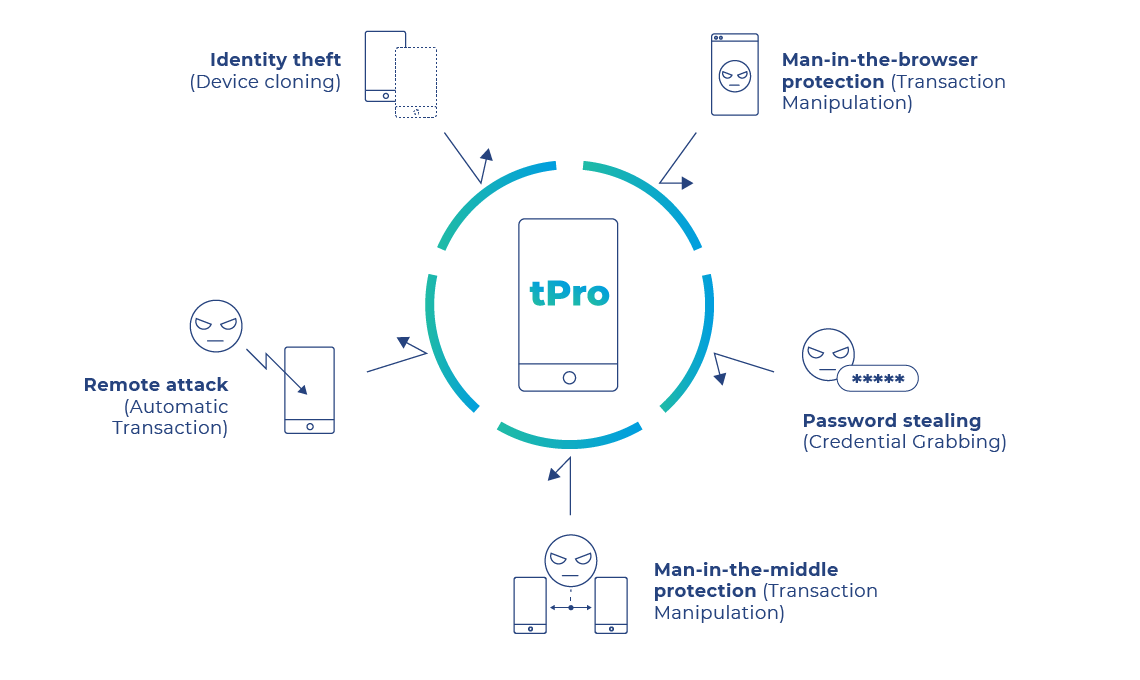

Die auf der starken Kryptografie basierenden Sicherheitsmechanismen sowie interne Mechanismen zur Analyse des Plattformverhaltens stellen ein hohes Maß an Sicherheit und Komfort sicher. tPro Mobile verfügt über eine Reihe von Tools, die es Dritten erschweren, einen Angriff zu starten und relevante Daten abzufangen. Durch die vollständige OATH-Kompatibilität kann die Anwendung als zweiter Authentifizierungsvektor für Dienste wie E-Mail und soziale Netzwerke verwendet werden.

Die Plattform bietet große Auswahl von Authentifizierungsmechanismen, von herkömmlichen PIN-Codes bis hin zur Authentifizierung per Fingerabdruck und Gesichtserkennung. Bei vollständiger OATH-Kompatibilität kann tPro Mobile als zusätzliche Komponente der 2FA-Authentifizierung für wichtige Ressourcen wie E-Mail, Administrationsbereiche und soziale Medien verwendet werden. Mit den mit der Plattform gelieferten Programmierbibliotheken ist es auch möglich, tPro Mobile schnell in die vorhandenen Produkte zu integrieren.

What you see is what you sign – kurz gesagt, dies ist das Prinzip, auf dem die tPro Mobile-Plattform baut. Mithilfe der Echtzeit-Mechanismen zur Erkennung von Bedrohungen können Sie potenziell gefährliche Faktoren wie Konfigurationslücken und verdächtige Aktivitäten auf der Plattform selbst leicht erkennen. Die interaktive Dateneingabe schützt Sie vor dem Umschalten wichtiger Transaktionsdaten, wie z. B. IBAN oder Überweisungsbetrag. Die Informationen zu Aktivitäten innerhalb der geschützten Ressourcen werden Ihnen mittels einer PUSH-Benachrichtigung (anstelle einer Textnachricht) übermittelt. Die Lösungsarchitektur und das Pairing-Verfahren schützen Sie vor dem Klonen und Zugreifen auf die Plattform durch nicht autorisierte Dritte. Im Offline-Modus können Sie den Autorisierungscode für Transaktionen generieren, auch wenn sich Ihr Gerät außerhalb der Reichweite befindet. Darüber hinaus implementiert die tPro Mobile-Lösung eine Reihe von Mechanismen, die Informationen über die Ergebnisse sicherheitsrelevanter Vorgänge verbergen (z. B. die Eingabe eines PIN-Codes).

Um das Betrugsrisiko zu minimieren, wird tPro Mobile mit verschiedenen Transaktionsautorisierungsvarianten geliefert. Von einer Standardvariante, die einen Knopfdruck erfordert, bis zu einer interaktiven Variante, bei der der Benutzer aufgefordert wird, Teile kritischer Daten erneut einzugeben, bevor eine Transaktion bestätigt wird. In einem solchen Szenario kann der Benutzer in den Prozess der Überweisungsautorisierung einbezogen werden, sodass potenzielle Anomalien erkannt werden können, bevor das tatsächliche Geld gesendet wird. tPro Mobile kann Transaktionen auch offline mithilfe eines dynamisch generierten Autorisierungscodes speichern. Neben der starken Kryptografie wird die Benutzersicherheit auch durch eine Reihe von Überwachungsmechanismen gesichert, die die Bedrohungen in Echtzeit erkennen.

tPro Mobile bietet starke Kundenauthentifizierung und Transaktionsautorisierung mithilfe der von Initiative for Open Authentication (OATH) übernommenen HOTP-, TOTP- und OCRA-Algorithmen.

L.p. | Funktionsname | Funktionsbeschreibung | SDK | Anwendung |

1. | Sprachassistent | Führt Sie mithilfe von Sprachanweisungen durch die Anwendung | X | V |

2. | Verhinderung unbefugter Eingriffe | Erkennung verdächtiger Aktivitäten in Echtzeit | V | V |

3. | Starke Kryptografie | Schützt die Benutzerschlüssel mit starken Kryptografiealgorithmen, wenn TPM nicht verfügbar ist | V | V |

4. | Sichere Speicherung | Verwendet dedizierten Hardwarespeicher für kritische Daten | V | V |

5. | Geräteidentifikation | Verhindert Spoofing durch dauerhafte Identifizierung | V | V |

6. | Gerätebindung | Verbindet Benutzer mit autorisierten Geräten | V | V |

7. | ECC-basierter sicherer Kanal | Verschlüsselt die Kommunikation zum Endserver durch ECC-Kryptografie | V | V |

8. | WYSIWYS | What you see is what you sign | X | V |

9. | Gesichtsauthentifizierung | Authentifizierung per Gesichtserkennung | V | V |

10. | Fingerabdruckauthentifizierung | Autorisierung per Fingerabdruck | V | V |

11. | QR-Code-Unterstützung | Unterstützt sicheres Pairing über QR-Codes | V | V |

12. | PUSH-Benachrichtigung | Verwendet Push-Benachrichtigungen anstelle älterer Technologien wie Textnachrichten | X | V |

13. | Transaktionssignierung | Schützt Transaktionsdaten mithilfe einer starken Kryptografie | V | V |

14. | Online/Offline-Modus | Ermöglicht die Benutzerauthentifizierung und Transaktionsautorisierung, wenn das Mobiltelefon offline ist | V | V |

15. | Interaktiver Modus | Erfordert erneute Eingabe von IBAN und einen Betrag zum Schutz vor Betrug | V | V |

16. | PIN Hinweis | Informiert den Benutzer auf sichere Weise über mögliche Fehler bei der Eingabe des PIN-Codes | X | V |

17. | Vorbeugung der Brute-Force-Angriffe | Der Angreifer kann nicht unterscheiden, ob die eingegebene PIN korrekt oder falsch ist | X | V |

Laden Sie die Broschüre zu tPro Mobile herunter

Lesen Sie mehr über eine kostengünstige Lösung zur Erhöhung Ihrer mobilen Sicherheit.

Laden Sie die tPro ECC-Broschüre herunter

Erhöhen Sie Ihre Sicherheit mit einem USB-Token für eine digitale Signatur.

Sie möchten mehr über unsere Cyber Security Software erfahren? Kontaktieren Sie uns.